В WooCommerce устранена критическая уязвимость, обнаруженная 13 июля 2021 года исследователем безопасности в рамках программы HackerOne от Automattic. Уязвимость затрагивает версии 3.3-5.5 плагина WooCommerce, а также версии 2.5-5.5 функционального плагина WooCommerce Blocks.

«Узнав об этой проблеме, наша команда немедленно провела тщательный аудит, проверила все связанные базы кода и создала патч для каждой затронутой версии (более 90 релизов), который был автоматически развернут в уязвимых магазинах», — рассказал руководитель отдела разработки WooCommerce Бо Лебенс (Beau Lebens).

WordPress.org в данный момент выпускает принудительные автоматические обновления для уязвимых магазинов – практика, которая редко используется для устранения потенциально опасных дыр, охватывающих большое количество сайтов. Даже учитывая наличие автоматических обновлений, продавцам на WooCommerce все равно рекомендовано проверять, установлена ли у них последняя версия плагина (5.5.1).

Поскольку разработчики портировали исправление безопасности вплоть до версии 3.3, владельцы магазинов, сидящие на старых версиях WooCommerce, могут безопасно обновиться до максимальной версии в своей ветви (если не хочется по каким-то причинам устанавливать версию 5.5.1).

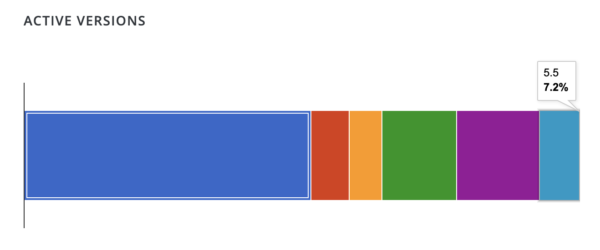

На момент публикации только 7,2% установок WooCommerce использовали версию 5.5+. Более половины магазинов (51.7%) работают с более старыми версиями, нежели 5.1. WordPress.org не дает развернутой статистики по старым версиям, но можно с уверенностью сказать, что без этих исправлений безопасности большинство установок WooCommerce останутся уязвимыми.

Как следует из анонса, эксперты по безопасности не могут подтвердить тот факт, что эта уязвимость пока еще нигде не использовалась:

«Наше исследование этой уязвимости пока еще продолжается. Мы поделимся с владельцами магазинов инструкциями о том, как проверить наличие этой уязвимости на их сайтах. Если магазин был затронут, то в таком случае может утечь информация, связанная с товарами, включая также и информацию о заказах, о клиентах, административные сведения».

Команда WooCommerce рекомендует продавцам сменить свои пароли после установки пропатченной версии в качестве меры предосторожности.

Хорошая новость для владельцев магазинов WooCommerce заключается в том, что эта конкретная критическая уязвимость была исправлена в течение одного дня с момента ее обнаружения. Команда плагина стремится к прозрачности в вопросах безопасности. Помимо публикации анонса в блоге плагина, владельцы WooCommerce также разослали email всем тем, кто подписан на рассылку. Владельцам магазинов рекомендовано следить за блогом WooCommerce – в нем в ближайшее время должна появиться инструкция о том, как проверить, был ли компрометирован магазин или нет.

Источник: wptavern.com

Уязвимость могли обнаружить только после того как ей кто-то воспользовался…