Вследствие своей высокой популярности WordPress является излюбленной целью хакеров, которые пытаются использовать различные уязвимости для получения доступа к вашему сайту. Если хакеры проникнут внутрь, то в таком случае они могут удалить ваши файлы, испортить ваш веб-сайт или «сожрать» все ресурсы вашего сервера.

Учитывая рост сервисов, таких как BruteProtect, а также участившиеся случаи распределенных атак на WordPress-сайты, можно сказать, что случаев взлома или компрометации сайтов становится все больше.

Эксперты, которые специализируются на восстановлении взломанных сайтов WordPress, обычно говорят, что самая важная преграда на пути хакеров – это сложный пароль. Не зря в версии WordPress 3.7 появился улучшенный показатель сложности пароля. Предположив, что вы уже выбрали для себя сложный пароль, давайте перейдем к еще одному шагу, который поможет вам защитить свою сборку.

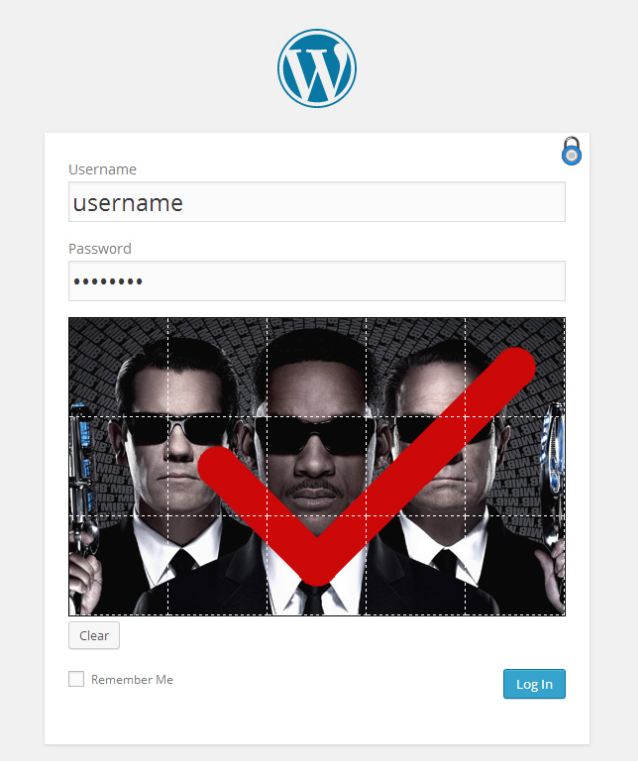

WP Admin Graphic Password – плагин, который добавляет еще один защитный уровень в традиционный механизм аутентификации WordPress. В дополнение к вводу вашего текстового логина и пароля плагин добавляет графический пароль для администратора сайта.

После установки плагина вы можете указать на странице настроек подходящее изображение, после чего задать свой пароль, используя мышь или пальцы, если вы работаете с мобильными устройствами.

После того как пароль будет задан, страница входа будет требовать ввести ваш графический пароль наряду со стандартной комбинацией текстового логина/пароля. Если какой-либо пункт будет опущен, то в таком случае вход на сайт будет воспрещен. Кнопка блокировки должна быть открыта, чтобы показать ввод графического пароля, что является еще одним плюсом в борьбе с роботами, которые умеют только заполнять стандартную форму входа.

Единственный способ взлома этого метода заключается в использовании машины, обученной на эвристических атаках против интерфейсов с графическими паролями. Естественно, данный способ не так широко распространен среди хакеров, как атаки на тестовую аутентификацию. Объедините эти два метода защиты, и среднестатистический тупой бот вряд ли пройдет сквозь нее.

Действительно ли этот метод такой же мощный, как и многофакторная аутентификация? Скорее всего, нет. Обычно двухфакторная аутентификация для WordPress использует требование «то, что есть только у вас», запрашивая ввод кода верификации, полученного на телефон. Если вы не хотите возиться с этим или у вас попросту нет телефона, то в таком случае графический пароль может оказаться полезным вариантом для вас.

Скачать плагин можно бесплатно из хранилища WordPress.

Внимание: плагин был удален из хранилища вследствие проблем защиты, однако вернется в него вновь, как только пройдет второй обзор. Автор плагина надеется, что это будет сделано в кратчайшие сроки.

Источник: wptavern.com

… что является еще одним плюсом в борьбе с роботами, которые умеют только заполнять стандартную форму входа.

Попробуем. Боты достали.

… запрашивая ввод кода верификации, полученного на телефон — это конкретно в данном плагине? Где можно дополнительно ознакомиться по этой теме?

С уважением, Александр Афанасьев.

Да, про телефон хотелось бы побольше информации )))

По-моему самое эффективное — смена адреса админки и защита директории админки паролем в C-panel. Но в целом неплохо справляется better wp security — меняет адрес админки, устанавливает предел неправильному числу введенных паролей, после чего блокирует доступ к сайту на время, так что брутфорс атака не пройдет.

Аналогичных плагинов нет, но есть из той же оперы: http://wordpress.org/plugins/google-authenticator/

https://wordpress.org/plugins/yubikey-plugin/

А я решил вопрос проще (надеюсь, что не хуже) — юзера просто редиректит на главную страницу при попытке доступа к админке. А на самой админке стоит limit connections